不用输入密码即可实现远程登录的实现步骤和原理

~~~~~~~~~~~~~~~~~~~~~~仅想晓得操作,阅读以下两步即可~~~~~~~~~~~~~~~~

在信任环境下linux find,假如每次远程登陆时linux 远程登陆命令,都要输入密码,觉得太浪费时间了,尤其是密码很复杂、维护的服务器比较多的情况下。

于是有了正常需求:不用输入密码即可实现远程登陆。

实现步骤如下:

1、本地生成一对密钥文件(私钥和公钥);

$ssh-keygen

#以上命令等价于ssh-keygen-trsa

#-t:指定秘钥的类型,默认为SSH-2的rsa类型;

运行里面的命令后,系统会出现一系列提示,可以一路回车。非常说明,其中有一个问题是,要不要对公钥设置口令(passphrase),倘若害怕公钥的安全,可以设置一个。运行结束之后,会在~/.ssh/目录下新生成两个文件:id_rsa.pub和id_rsa。后者私钥,前者是公钥。

2、将私钥传送到远程主机host前面;

$ssh-copy-iduser@host

经过以上两步以后,就可以实现无密码远程登陆了(远程主机将用户的私钥保存在~/.ssh/authorized_keys文件中)。

~~~~~~~~~~~~~~~以下为介绍及原理啥的,可略过~~~~~~~~~~~~~

SSH是一种安全通道合同,主要拿来远程登陆。在RHEL5系统中使用的是OpenSSH服务器由openssh,openssh-server等软件包提供的(默认早已安装),并以将sshd添加为标准的系统服务。使用方式如下:

$sshhost

$sshusername@host

$ssh-p222username@host

-p:指定访问端口;假如省略该参数,则默认访问SSH服务的默认端口22;

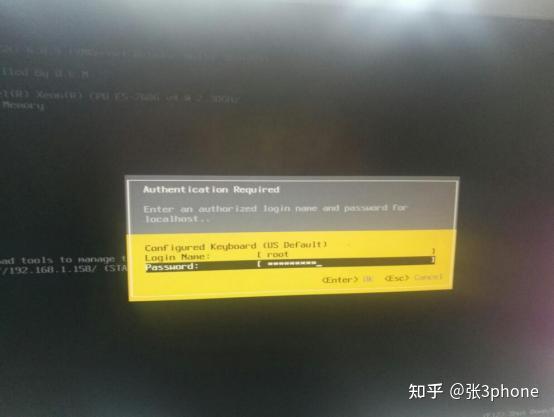

若果是第一次登陆对方主机,则系统会出现一下提示:

Theauthenticityofhost'host(192.168.0.21)'can'tbeestablished.

RSAkeyfingerprintis98:2e:d7:e0:de:9f:ac:67:28:c2:42:2d:37:16:58:4d.

Areyousureyouwanttocontinueconnecting(yes/no)?

这段话是说,难以确认host主机的真实性linux 版本,只晓得它的私钥指纹,问你还想继续联接吗?

输入yes以后,系统会出现一句提示,表示host主机早已得到认可。

Warning:Permanentlyadded'host,192.168.0.21'(RSA)tothelistofknownhosts.

之后要求输入秘密:

$Password:(enterpassword)

此时,假如秘密正确,就可以登入了。

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

常见问题:

1、生成秘钥并上传至远程主机后,依然未能实现无密码登入?

打开远程主机的/etc/ssh/sshd_config这个文件,以下几行取消注释。

#RSAAuthentication yes

#PubkeyAuthentication yes

#AuthorizedKeysFile .ssh/authorized_keys之后,重启远程主机的ssh服务。

#RHEL/CentOS系统

$servicesshdrestart

#ubuntu系统

$servicesshrestart

#debian系统

$/etc/init.d/sshrestart

2、执行ssh-copy-id命令时,远程服务器的SSH服务端口不是22,如下:

$ssh-copy-idnameB@machineB

ssh:connecttohostmachineBport22:Connectionrefused

则使用如下命令:

$ssh-copy-id”-p22000nameB@machineB”

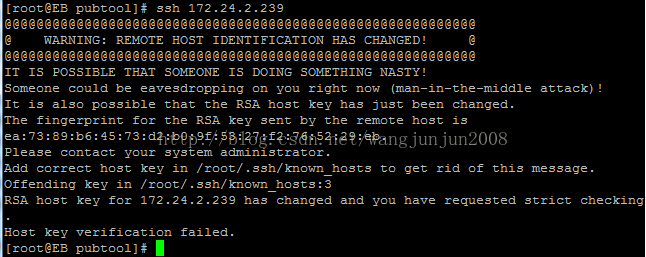

3、ssh联接远程主机时,出现WARNING:REMOTEHOSTIDENTIFICATIONHASCHANGED警告。

剖析缘由:系统重装、帐号信息更改等就会导致秘钥失效。

解决方式:删掉无效的秘钥,重新生成即可。

vi~/.ssh/known_hosts

找到和远程主机ip一致的秘钥,将其删掉即可。

补充内容:

$ssh-copy-id-i~/.ssh/id_rsa.pubroot@192.168.0.2

$ssh-copy-id-ueucalyptus-i/home/eucalyptus/.ssh/id_rsa.pubeucalyptus@remote_host

#-u:给eucalyptus用户设置无密码登入

#-i:当没有值传递时或~/.ssh/identity.pub文件不可访问(不存在),ssh-copy-id将显示如下错误

/usr/bin/ssh-copy-id:ERROR:Noidentitiesfound

SSH提供两种形式的登入验证:

1、密码验证:以服务器中本地系统用户的登入名称,密码进行验证。

2、秘钥对验证:要求提供相匹配的密钥信息能够通过验证。一般先在顾客机中创建一对密钥文件(私钥和公钥),之后将私钥文件放在服务器中的指定位置。

注意:当密码验证和公钥验证都启用时,服务器将优先使用密钥验证。

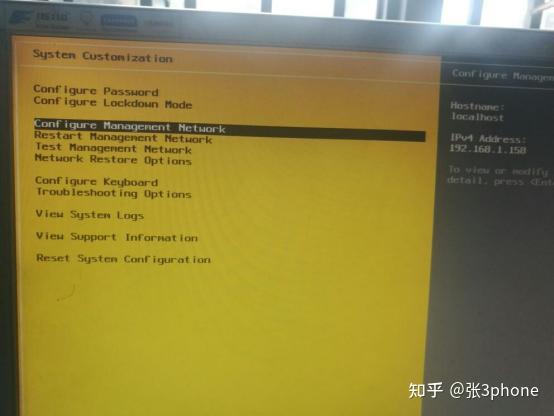

SSH服务的配置文件:

sshd服务的配置文件默认在/etc/ssh/sshd_config,正确调整相关配置项,可以进一步提升sshd远程登陆的安全性。

配置文件的内容可以分为以下三个部份:

#SSH服务器监听的选项

#监听的端口

Port 22

#使用SSH V2协议

Protocol 2

#监听的地址为所有地址

ListenAdderss 0.0.0.0

#//禁止DNS反向解析

UseDNS no

#用户登录控制选项

#是否允许root用户登录

PermitRootLogin no

#是否允许空密码用户登录

PermitEmptyPasswords no

#登录验证时间(2分钟)

LoginGraceTime 2m

#最大重试次数

MaxAuthTries 6

#只允许user用户登录,与DenyUsers选项相反

AllowUsers user

#登录验证方式

#启用密码验证

PasswordAuthentication yes

#启用秘钥验证

PubkeyAuthentication yes

#指定公钥数据库文件

AuthorsizedKeysFile .ssh/authorized_keys查看SSH服务状态命令:/etc/init.d/sshdstatus

重新启动SSH服务命令:/etc/init.d/sshdrestart

查看ssh软件的版本号命令:$ssh-V

OpenSSH_3.9p1,OpenSSL0.9.7aFeb192003#表明该系统正在使用OpenSSH

ssh:SSHSecureShell3.2.9.1(non-commercialversion)oni686-pc-linux-gnu#表明该系统正在使用SSH2

当远程主机的私钥被接受之后linux 远程登陆命令,它都会被保存在文件$HOME/.ssh/known_hosts之中。上次再联接这台主机,系统都会认出它的私钥早已保存在本地了,进而跳过警告部份,直接提示输入密码。

每位SSH用户都有自己的known_hosts文件,再者系统也有一个这样的文件,一般是/etc/ssh/ssh_known_hosts,保存一些对所有用户都可信赖的远程主机的私钥。

本文参考如下文章:

VPN可参考:

.NET/wangjunjun2008/article/details/53883932